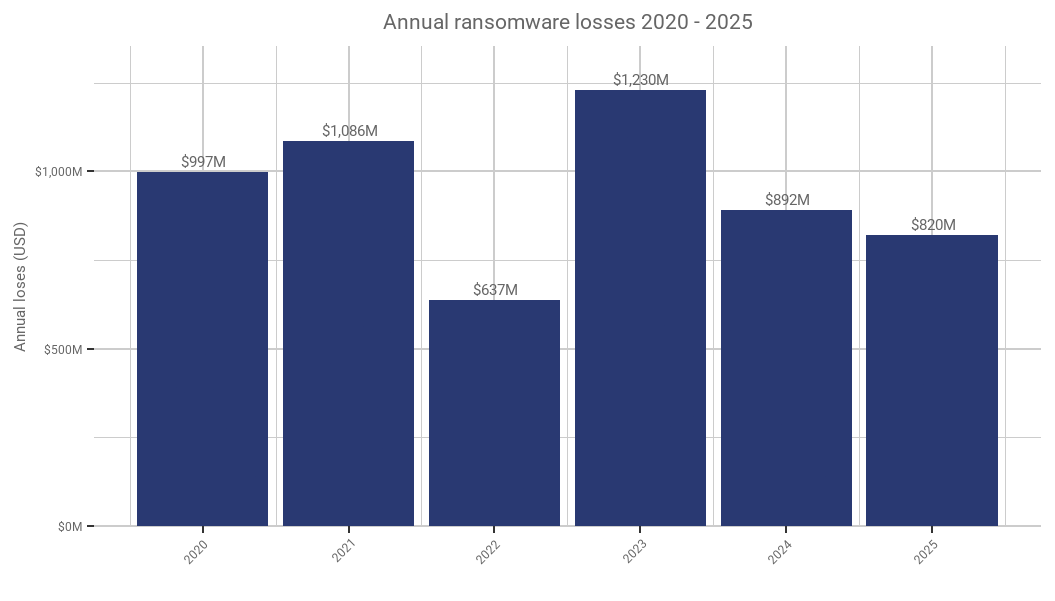

- Los pagos totales de ransomware on-chain cayeron aproximadamente un 8%, situándose en $820 millones de dólares en 2025.

- Los ataques reportados aumentaron un 50% sin embargo, la tasa de pago de las víctimas cayó a un mínimo histórico del 28%

- La media del pago por rescate creció un 368% interanual, alcanzando casi los $60.000 dólares.

El ecosistema del ransomware experimentó una divergencia histórica durante 2025. Según el Informe de Crimen Cripto 2026 publicado hoy por Chainalysis, mientras que el volumen de ataques reclamados por los criminales se disparó un 50%, los pagos totales en cadena (on-chain) cayeron aproximadamente un 8%, situándose en 820 millones de dólares. Este fenómeno ha llevado la tasa de pago de las víctimas a un mínimo histórico del 28%, lo que refleja una mayor resistencia de las organizaciones y una presión regulatoria más estricta.

A pesar de la caída en los ingresos agregados, los atacantes han compensado la resistencia de las víctimas con una agresividad financiera sin precedentes. El tamaño de la extorsión mediana creció un 368%, pasando de 12.738 dólares en 2024 a casi 60.000 dólares en 2025. Esta dinámica sugiere que los grupos criminales están concentrando sus esfuerzos en objetivos de alto valor, a pesar de que la rentabilidad general del sector se ha estancado por segundo año consecutivo.

Estados Unidos en el centro del objetivo

El análisis de los sitios de filtración de datos (leak sites) confirma que las economías desarrolladas siguen siendo las más afectadas. Estados Unidos se mantiene como la jurisdicción más atacada globalmente, con incrementos de entre el 45% y el 56% en incidentes contra infraestructura crítica, cadenas de suministro y entidades gubernamentales.

Fuera de EE.UU., sectores como la manufactura y los servicios financieros en el Reino Unido, Alemania y Canadá también sufrieron interrupciones masivas. Entre los casos más costosos de 2025 destaca el ataque contra Jaguar Land Rover, que detuvo líneas de producción en varios países e infligió daños económicos estimados en 2.500 millones de dólares.

La infraestructura como “centro de gravedad”

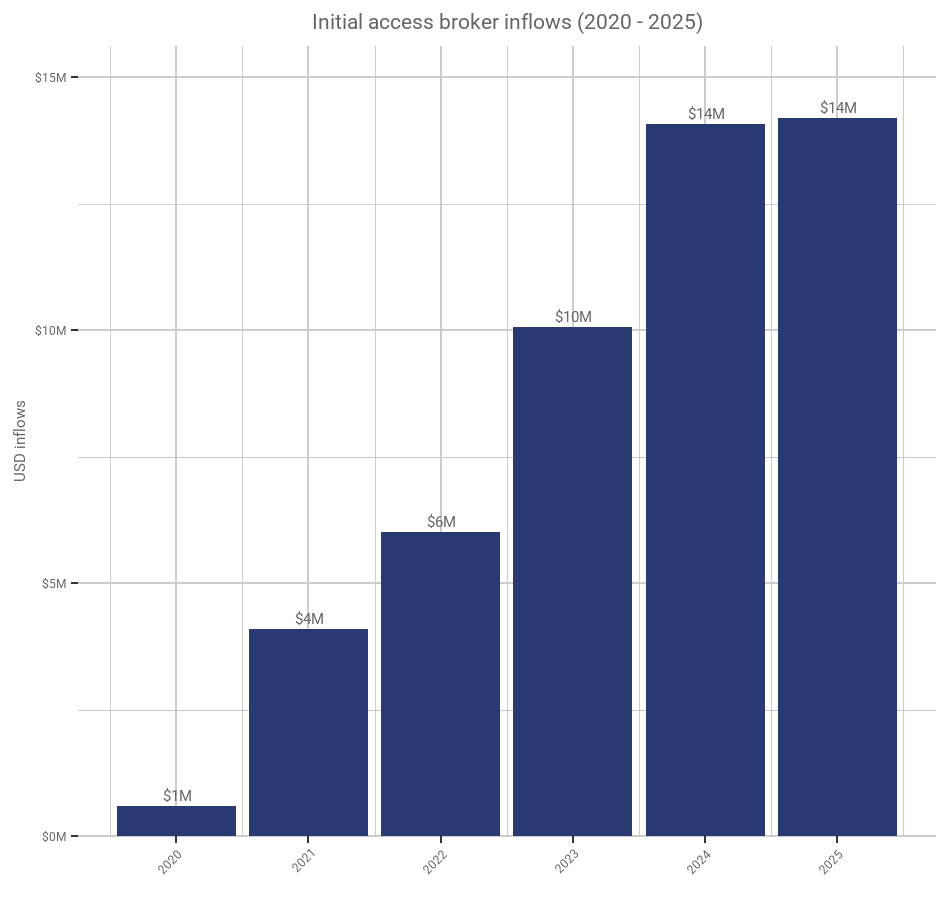

El reporte de este año identifica a los Initial Access Brokers (IAB) como un indicador clave para la defensa. Los flujos de pago a estos intermediarios suelen preceder los picos de ataques de ransomware en aproximadamente 30 días. Sin embargo, el mercado de acceso se ha vuelto más competitivo; el precio promedio para acceder a una víctima cayó de 1.427 a 439 dólares debido a la automatización e industrialización de las herramientas de intrusión.

“Estamos viendo tuberías de acceso industrializadas, herramientas asistidas por IA y una proliferación de registros de infostealers que reducen la barrera de entrada”, señaló la firma de prevención Darkweb IQ.

Convergencia con actores estatales

Una de las tendencias más alarmantes es la convergencia de infraestructura entre ciberdelincuentes financieros y actores vinculados a Estados. Grupos de espionaje de Irán, Rusia y China utilizan ahora los mismos proveedores de hosting “a prueba de balas” (bulletproof hosting) y redes de proxy residenciales que los operadores de ransomware para ocultar su rastro.

En respuesta, las autoridades internacionales han pasado de perseguir grupos individuales a desmantelar esta capa de servicios compartidos. Operaciones como Operation Endgame y sanciones contra proveedores como Media Land (Yalishanda) y Zservers buscan elevar simultáneamente los costos operativos de todo el ecosistema criminal.

Aunque las cifras de ingresos muestran una contracción, el impacto estratégico y el daño sistémico del ransomware siguen en expansión, obligando a una respuesta que priorice la resiliencia sobre el simple rechazo al pago.