La seguridad del ecosistema móvil vuelve a estar bajo presión tras una advertencia emitida por el Google Threat Analysis Group (TAG) sobre un sofisticado kit de explotación conocido como Coruna, diseñado específicamente para comprometer dispositivos iPhone y robar seed phrases de criptomonedas.

El descubrimiento revela un preocupante cambio en la naturaleza de las amenazas digitales: herramientas originalmente desarrolladas para operaciones de espionaje de nivel estatal ahora están siendo reutilizadas por ciberdelincuentes para robar activos financieros digitales. En este caso, el exploit Coruna se está utilizando para comprometer wallets de criptomonedas mediante ataques dirigidos a usuarios de iOS.

Según el informe técnico de Google, el kit aprovecha 23 vulnerabilidades diferentes en iOS, afectando versiones desde iOS 13.0 hasta iOS 17.2.1, lo que convierte a millones de dispositivos en objetivos potenciales. El ataque se centra en extraer las frases mnemónicas BIP39, que permiten recuperar y controlar completamente una wallet cripto.

Este descubrimiento pone de manifiesto una realidad cada vez más evidente en el sector de la ciberseguridad: las herramientas avanzadas de hacking están migrando desde operaciones de inteligencia hacia el robo masivo de criptomonedas.

TE PUEDE INTERESAR: Estafa con falsas llamadas de Zoom roban más de $300 millones en criptomonedas

Qué es Coruna: el exploit de iPhone diseñado para robar criptomonedas

El exploit Coruna es un kit de intrusión móvil altamente sofisticado que permite a los atacantes tomar control de dispositivos iPhone vulnerables con el objetivo de acceder a datos críticos relacionados con wallets de criptomonedas.

A diferencia de ataques tradicionales que buscan secuestrar archivos o instalar ransomware, Coruna tiene un único objetivo: robar seed phrases.

Las frases semilla o BIP39 seed phrases consisten en secuencias de entre 12 y 24 palabras que funcionan como la clave maestra de una wallet cripto. Si un atacante obtiene esta información, puede restaurar la wallet en otro dispositivo y transferir todos los fondos.

El exploit se activa cuando una víctima visita un sitio web comprometido, generalmente una página falsa relacionada con:

- exchanges de criptomonedas

- plataformas de trading

- sitios de apuestas o gambling

- servicios financieros falsos

Al ingresar al sitio, el sistema ejecuta un framework JavaScript oculto que analiza el dispositivo del visitante para determinar si es vulnerable.

Si detecta un iPhone con una versión vulnerable de iOS, el exploit se despliega automáticamente.

Este tipo de ataque se conoce como drive-by compromise, ya que no requiere ninguna acción adicional del usuario.

Cómo funciona el ataque Coruna contra usuarios de iPhone

El mecanismo de ataque de Coruna demuestra un nivel de ingeniería que normalmente solo se observa en herramientas utilizadas por actores estatales.

El proceso de infección ocurre en varias fases:

1. Identificación del dispositivo

Un script malicioso analiza:

- modelo del iPhone

- versión de iOS

- configuración del navegador

- características de hardware

Si el dispositivo es vulnerable, el exploit se activa.

2. Ejecución de código remoto

El kit utiliza vulnerabilidades de WebKit, el motor del navegador Safari, para ejecutar un ataque Remote Code Execution (RCE).

Esto permite ejecutar código malicioso directamente en el dispositivo.

Además, el exploit logra evadir el sistema de protección PAC (Pointer Authentication Code) de Apple, una de las barreras de seguridad más avanzadas de iOS.

3. Escalada de privilegios

Una vez dentro del sistema, el malware obtiene acceso a áreas críticas del sistema operativo, lo que le permite inspeccionar archivos y aplicaciones instaladas.

4. Búsqueda de wallets y datos sensibles

El objetivo principal es localizar información asociada a wallets cripto populares.

El malware analiza:

- datos de aplicaciones de wallets

- archivos temporales

- imágenes almacenadas

- notas del usuario

- capturas de pantalla

En particular, busca copias de seed phrases o códigos QR utilizados para respaldar wallets.

5. Exfiltración de las seed phrases

Una vez identificadas las frases semilla, el malware las transmite a servidores controlados por los atacantes a través de canales cifrados.

El proceso ocurre completamente en segundo plano, sin alertar al usuario ni provocar fallos visibles en el dispositivo.

Las wallets cripto que podrían ser objetivo de Coruna

El kit de explotación está diseñado para identificar datos asociados a wallets de autocustodia populares.

Entre las aplicaciones que pueden ser objetivo se encuentran:

- MetaMask

- BitKeep

- otras wallets móviles basadas en Web3

Estas aplicaciones almacenan información local que, si no está protegida correctamente, puede ser analizada por el malware.

Esto incluye:

- datos cacheados

- archivos temporales

- respaldos mal protegidos

- frases semilla guardadas en notas o imágenes

Para los atacantes, estas frases son el equivalente a las llaves de una bóveda digital.

TE PUEDE INTERESAR: TENGA CUIDADO: Usuarios de MetaMask en riesgo por estafa con suplantación de 2FA

De espionaje estatal a robo de criptomonedas

Uno de los aspectos más preocupantes del descubrimiento de Coruna es su origen.

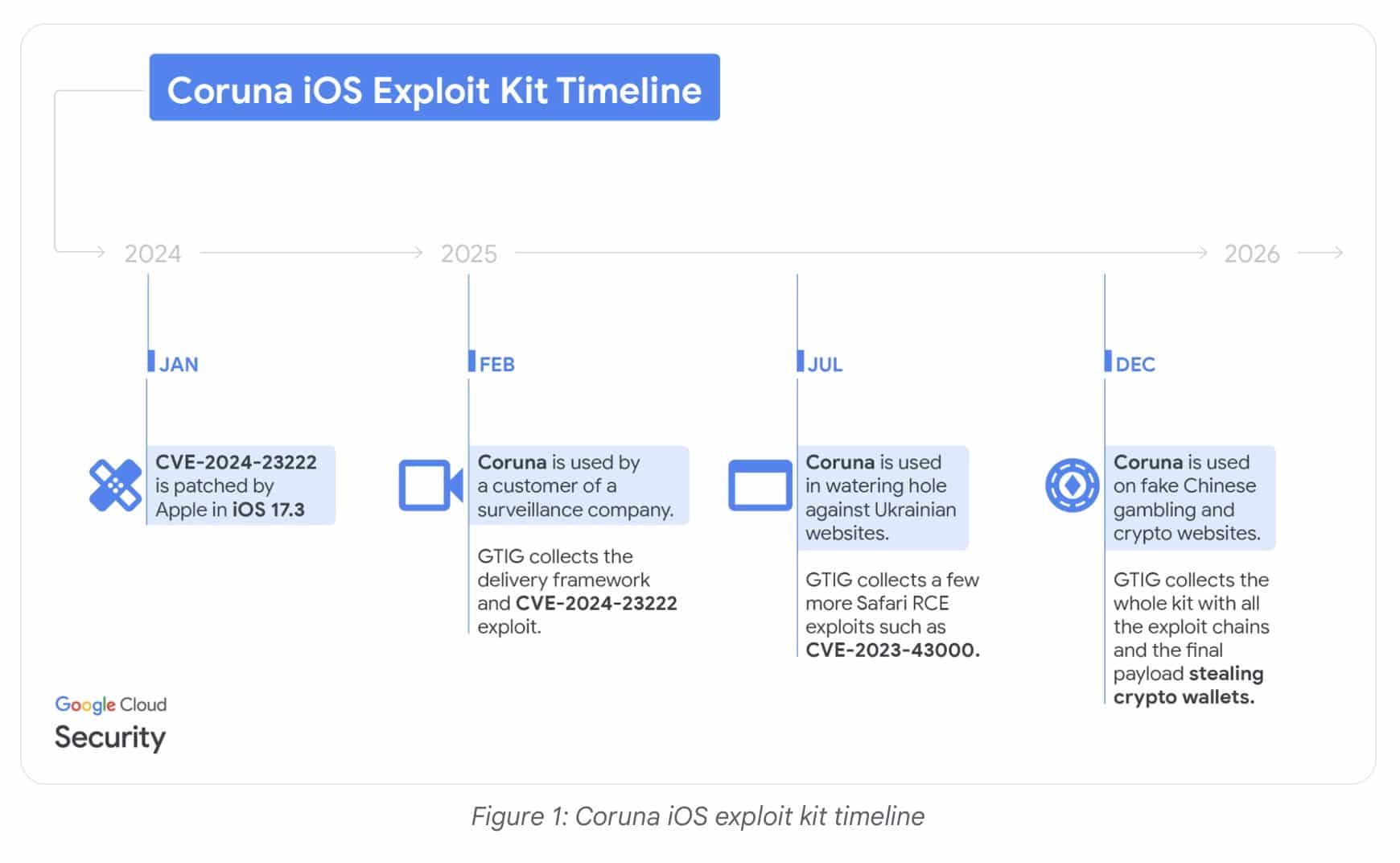

Según Google TAG, el exploit fue utilizado inicialmente en operaciones de ciberespionaje altamente dirigidas.

En ese contexto, las herramientas de explotación se empleaban contra objetivos estratégicos específicos.

Sin embargo, con el tiempo estas herramientas comenzaron a circular en mercados clandestinos de exploits.

Google atribuye la campaña actual a un actor conocido como UNC6691, un grupo motivado financieramente y vinculado a China.

Este grupo habría obtenido el kit completo tras su uso previo por parte de UNC6353, un actor de amenazas asociado con campañas de espionaje contra infraestructuras ucranianas.

La evolución del exploit muestra un patrón cada vez más común en la ciberseguridad global:

- Un exploit es desarrollado o descubierto para uso estatal.

- Se filtra o se vende en mercados clandestinos.

- Criminales lo reutilizan para ataques financieros masivos.

Este fenómeno convierte herramientas sofisticadas en armas accesibles para ciberdelincuentes.

Los usuarios de iPhone con criptomonedas son el principal objetivo

El perfil de las víctimas de Coruna es relativamente específico.

Los ataques están dirigidos principalmente a usuarios que:

- poseen criptomonedas

- utilizan wallets móviles

- visitan sitios web poco confiables

- usan versiones antiguas de iOS

En particular, los usuarios que no han actualizado sus dispositivos más allá de iOS 17.2.1 son especialmente vulnerables.

Apple ya corrigió las vulnerabilidades explotadas por Coruna en iOS 17.3 y versiones posteriores.

Sin embargo, millones de dispositivos siguen utilizando versiones antiguas del sistema operativo.

Esto convierte a los usuarios desactualizados en objetivos ideales para los atacantes.

Cómo protegerse del exploit Coruna

Los expertos en ciberseguridad coinciden en que existen varias medidas que pueden reducir significativamente el riesgo de ser víctima de este tipo de ataques.

1. Actualizar iOS inmediatamente

La medida más importante es actualizar el dispositivo a iOS 17.3 o versiones posteriores, donde Apple ha parcheado las vulnerabilidades explotadas por Coruna.

2. Evitar sitios web sospechosos

Los ataques se activan principalmente a través de:

- páginas falsas de exchanges

- sitios de apuestas desconocidos

- portales financieros fraudulentos

Evitar este tipo de páginas reduce considerablemente el riesgo.

3. No almacenar seed phrases en el teléfono

Nunca se recomienda guardar frases semilla en:

- capturas de pantalla

- aplicaciones de notas

- archivos sin cifrar

Estas prácticas facilitan el robo de las claves.

4. Utilizar hardware wallets

Las hardware wallets ofrecen un nivel de seguridad mucho mayor, ya que requieren confirmación física para realizar transacciones.

Incluso si el teléfono está comprometido, los fondos permanecen protegidos.

5. Activar Lockdown Mode

Apple ofrece un modo de seguridad llamado Lockdown Mode, diseñado para proteger a usuarios que podrían ser objetivo de ataques sofisticados.

Este modo limita tecnologías web avanzadas como JavaScript JIT, que los exploits como Coruna utilizan para ejecutar código malicioso.

TE PUEDE INTERESAR: Malware Crocodilus: La nueva amenaza que pone en peligro las billeteras cripto en todo el mundo

Un nuevo capítulo en la seguridad de las criptomonedas móviles

El descubrimiento del exploit Coruna representa una señal de alerta para el ecosistema cripto y para la seguridad móvil en general.

A medida que las criptomonedas se convierten en activos cada vez más valiosos, los atacantes están adoptando herramientas más sofisticadas para robarlas.

La transición de exploits de espionaje a herramientas de robo financiero demuestra que las amenazas evolucionan rápidamente.

Para los usuarios de iPhone que gestionan criptomonedas, el mensaje es claro:

La seguridad del dispositivo es tan importante como la seguridad de la wallet.

Actualizar el sistema operativo, evitar sitios sospechosos y proteger las seed phrases ya no son simples recomendaciones: se han convertido en medidas esenciales para evitar perder los fondos digitales.

El caso Coruna demuestra que, en el mundo de las criptomonedas, una simple visita a un sitio web malicioso podría ser suficiente para perderlo todo.