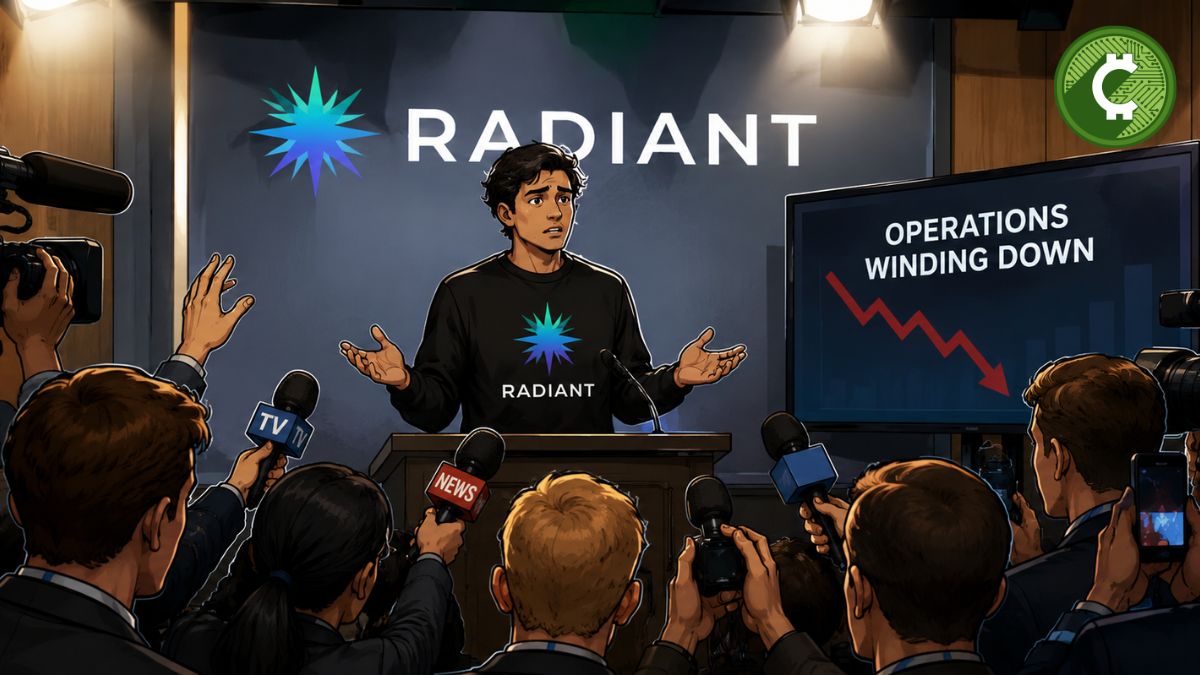

El reciente exploit vinculado a Kelp DAO, valorado en aproximadamente 292 millones de dólares, vuelve a poner en el centro del debate uno de los problemas más persistentes del ecosistema cripto: la fragilidad estructural de los puentes entre blockchains. Lejos de tratarse de un incidente aislado o de un simple fallo técnico, el caso refuerza una tesis cada vez más aceptada por expertos: los puentes no fallan por errores puntuales, sino por su propio diseño.

En un entorno donde la interoperabilidad es clave para el crecimiento de las finanzas descentralizadas (DeFi), los puentes deberían ser infraestructura crítica confiable. Sin embargo, la evidencia acumulada sugiere lo contrario: se han convertido en uno de los vectores de ataque más explotados por actores maliciosos.

TE PUEDE INTERESAR: Hacker de Kelp DAO ya lavó $80 millones en ETH a través de THORChain

Kelp DAO y el exploit que reabre viejas heridas

El incidente relacionado con Kelp DAO se suma a una larga lista de hackeos en puentes cripto que han drenado miles de millones de dólares en los últimos años. En este caso, el ataque estuvo vinculado al uso de sistemas de mensajería cross-chain como LayerZero, una tecnología ampliamente adoptada para transferir datos y activos entre distintas redes blockchain.

En teoría, estos sistemas permiten mover tokens de una red a otra —por ejemplo, desde Ethereum hacia otra blockchain— de manera fluida. En la práctica, esa “fluidez” depende de múltiples capas intermedias que introducen riesgos significativos.

El resultado es un patrón que se repite: lo que debería ser un conector eficiente termina siendo un punto de falla crítico.

El problema estructural de los puentes cripto

Uno de los errores más comunes al analizar estos incidentes es atribuirlos únicamente a bugs en contratos inteligentes o fallos humanos. Sin embargo, líderes del sector coinciden en que el problema es más profundo.

La raíz del riesgo está en la arquitectura misma de los puentes.

Para que un activo se transfiera entre blockchains, la red de destino necesita verificar que dicho activo existe y ha sido bloqueado en la red de origen. Idealmente, esto se haría mediante verificación directa en la blockchain original. Pero en la práctica, este proceso resulta costoso y técnicamente complejo.

Por ello, la mayoría de los puentes opta por una solución más sencilla: confiar en intermediarios.

La confianza en intermediarios: el verdadero punto débil

En lugar de validar de forma independiente lo que ocurre en otra cadena, los puentes delegan esta tarea en sistemas externos: validadores, oráculos o redes de mensajería como LayerZero o Axelar.

Este modelo introduce un riesgo crítico.

En el caso del exploit de Kelp DAO, los atacantes no “rompieron” el puente en sí. En cambio, comprometieron los nodos encargados de suministrar información al sistema. Al hacerlo, lograron introducir una versión falsa de la realidad.

El puente, funcionando según su diseño, aceptó esos datos como válidos.

Este detalle es clave: el sistema no falló por un error técnico evidente, sino porque confió en información incorrecta.

Cómo funcionan los puentes (y por qué fallan)

Para el usuario promedio, usar un puente es sencillo: se hace clic y los activos aparecen en otra red. Pero detrás de esa simplicidad hay un proceso complejo:

- Los tokens se bloquean en la blockchain de origen.

- Un sistema externo confirma ese bloqueo.

- Se envía un mensaje a la blockchain de destino.

- Se emiten tokens equivalentes (wrapped tokens).

El problema es evidente: todo depende de quién envía ese mensaje.

Si un atacante compromete ese sistema intermedio, puede generar mensajes falsos y crear activos sin respaldo real. En otras palabras, puede “fabricar valor” que nunca existió en la cadena original.

Este modelo basado en confianza parcial contradice uno de los principios fundamentales de la tecnología blockchain: la verificación independiente.

TE PUEDE INTERESAR: Aave en riesgo: pérdidas podrían alcanzar $230 millones tras exploit de Kelp DAO

Un problema que va más allá del código

Los hackeos en puentes pueden manifestarse de distintas formas: robo de claves privadas, vulnerabilidades en contratos inteligentes, ataques de ingeniería social o fallos económicos.

Sin embargo, todos comparten una causa subyacente: sistemas complejos con múltiples puntos de falla.

En palabras de expertos del sector, los ataques a puentes son un ejemplo perfecto de cómo diferentes vectores de riesgo pueden combinarse. No se trata de un único fallo, sino de la interacción de varios elementos vulnerables dentro de una misma arquitectura.

Incentivos que juegan en contra de la seguridad

Otro factor clave que explica la persistencia de estos problemas es el modelo de incentivos dentro del ecosistema DeFi.

Muchos proyectos priorizan:

- Lanzar rápidamente

- Captar usuarios

- Aumentar el valor total bloqueado (TVL)

En este contexto, la seguridad suele quedar en segundo plano.

Construir sistemas robustos requiere tiempo, recursos y auditorías profundas, algo que no siempre encaja con la presión competitiva del mercado. Además, cada nueva integración con otra blockchain incrementa la complejidad del sistema y, por ende, su superficie de ataque.

El riesgo sistémico: cuando un fallo se propaga

Los problemas en los puentes no se quedan aislados.

Los activos “puenteados” se utilizan en múltiples protocolos DeFi: plataformas de préstamos, pools de liquidez y estrategias de rendimiento. Si uno de estos activos se ve comprometido, el impacto puede extenderse rápidamente a todo el ecosistema.

Este fenómeno, conocido como contagio, multiplica el daño.

Un token creado a partir de información falsa puede ser tratado como legítimo por otros protocolos, generando pérdidas en cadena y afectando a usuarios que ni siquiera interactuaron directamente con el puente comprometido.

¿Por qué no se ha solucionado el problema?

A pesar de los repetidos incidentes, los puentes siguen operando bajo modelos similares.

Una de las razones es la dificultad técnica de implementar soluciones completamente trustless (sin confianza en intermediarios). Verificar directamente el estado de otra blockchain requiere recursos computacionales significativos.

Otra razón es la dependencia compartida de infraestructura.

Muchos proyectos utilizan las mismas fuentes de datos o proveedores de servicios. Esto significa que un único punto comprometido puede afectar a múltiples plataformas al mismo tiempo.

En lugar de diversificar el riesgo, el ecosistema lo replica.

Posibles soluciones: hacia un nuevo paradigma

Aunque el panorama es complejo, existen enfoques que podrían mejorar la seguridad de los puentes:

- Eliminación de puntos únicos de fallo: Utilizar múltiples fuentes de datos independientes en lugar de depender de un solo sistema.

- Mejora en monitoreo e infraestructura: Detectar anomalías en tiempo real para evitar que configuraciones erróneas escalen.

- Uso de criptografía avanzada: Algunos desarrolladores trabajan en sistemas que verifican datos directamente mediante pruebas criptográficas, reduciendo la necesidad de intermediarios.

- Cambio de modelo: Expertos del sector sostienen que, mientras los puentes dependan de validadores centralizados o semi-centralizados, los problemas persistirán.

TE PUEDE INTERESAR: Aave enfrenta tensión de liquidez: Circle propone ajuste urgente para reactivar el pool de USDC

Kelp DAO: una señal de alerta para toda la industria

El exploit de Kelp DAO no introduce un problema nuevo, pero sí refuerza una conclusión incómoda: los puentes siguen siendo uno de los puntos más vulnerables del ecosistema cripto.

La interoperabilidad entre blockchains es esencial para el crecimiento de la industria. Sin embargo, mientras esta interoperabilidad dependa de sistemas complejos con supuestos de confianza ocultos, el riesgo seguirá presente.

El caso deja una lección clara para desarrolladores, inversores y usuarios: en cripto, la seguridad no es solo una cuestión de código, sino de diseño.

Y en el diseño actual de los puentes, la confianza —paradójicamente— sigue siendo el mayor problema.